Articles taggués ‘net’

Et si on tentait de rester invisible sur le Net …

Les révélations sur le programme PRISM américain de surveillance des communications et des réseaux sociaux ont déclenché une ruée vers les outils qui promettent de protéger la confidentialité des échanges ou de ne pas laisser de traces.

[…]

-

Snapchat

Cette appli, qui fait fureur chez les ado et les jeunes Américains et a pour logo un fantôme, avait été conçue pour que les messages et photos, en général salaces et compromettants, s’autodétruisent.

Cette appli, qui fait fureur chez les ado et les jeunes Américains et a pour logo un fantôme, avait été conçue pour que les messages et photos, en général salaces et compromettants, s’autodétruisent.

[…]

-

Wickr : « Ne laissez pas de traces’

Dans un genre plus adulte, Wickr propose la fonctionnalité maintenant star du message qui s’autodétruit, mais aussi un cryptage des échanges, pour les deux participants à un échange sur téléphone ou en ligne.

[…]

Silent Circle est l’outil pro du cryptage et de la discrétion, avec une « suite » d’outils et d’applications payantes couvrant tous les modes de communication (comme par exemple, Silent Mail pour crypter ses mails, Silent Text pour les textos, Silent Eyes pour les photos et vidéos, Burn Notice pour fixer un délai avant autodestruction d’un message).

[…]

-

Et les téléphones ?

Le Ti, le futur téléphone « le plus cher au monde » de Vertu (environ 10 000 dollars) promet d’être totalement invisible et le constructeur s’est allié à différents spécialistes du cryptage pour garantir à ses clients de n’être pas surveillés.

[…]

-

Mega

Pendant ce temps, Kim dotcom, le « pirate » du site Megaupload (désormais fermé) sous mandat d’extradition des Etats-Unis et en résidence surveillée en Nouvelle Zélande, jubile de voir son ennemi intime Obama en mauvaise posture. Son nouveau site de stockage de fichiers, Mega, lancé en janvier, et qui promet le cryptage automatique de tous les fichiers de ses clients, a dépassé les 3 millions d’utilisateurs.

Par Louise Hoffmann pour atlantico.fr

En savoir plus :

Diffamation sur Internet : la loi veille …

La démocratisation du web a des effets pervers comme nous le constatons chaque jour dans l’actualité des high-tech. […] Mais qu’il s’agisse de se protéger de telles attaques ou à l’instant de déverser sa mauvaise humeur contre son voisin ou son supérieur hiérarchique sur internet, mieux vaut y réfléchir.

La démocratisation du web a des effets pervers comme nous le constatons chaque jour dans l’actualité des high-tech. […] Mais qu’il s’agisse de se protéger de telles attaques ou à l’instant de déverser sa mauvaise humeur contre son voisin ou son supérieur hiérarchique sur internet, mieux vaut y réfléchir.-

La loi française n’est applicable… qu’en France

-

Trois mois pour lancer une action en justice

[…]

Par Sylvain Lefèvre pour 01net.com

En savoir plus :

Les nouvelles techniques utilisées par les hackers …

L’éditeur de logiciels anti-virus Symantec observe une importante recrudescence des cyber-attaques dans le monde en 2012 (+42%). Mais c’est davantage les nouvelles techniques utilisées couplées à la négligence des utilisateurs qui inquiète. Revue de détail d’un catalogue impressionnant dans lequel on parle de « trou d’eau », de « rançon-logiciel »…

L’éditeur de logiciels anti-virus Symantec observe une importante recrudescence des cyber-attaques dans le monde en 2012 (+42%). Mais c’est davantage les nouvelles techniques utilisées couplées à la négligence des utilisateurs qui inquiète. Revue de détail d’un catalogue impressionnant dans lequel on parle de « trou d’eau », de « rançon-logiciel »…

[…]

- Le spear phishing

Le phishing, ou hameçonnage en français, est une technique bien connue des pirates informatiques. Il s’agit de tromper une personne à travers un courriel en provenance d’un établissement en apprence légitime (banque, assurance, opérateur télécom…).

[…]

- Le « trou d’eau »

Egalement appelé « watering hole », il s’agit d’une technique plutôt futée. Les hackers identifient les hobbies des cadres ou grands patrons visés, puis vont les attendre patiemment sur un site référent en la matière. Par exemple, si un PDG de PME aime la pêche, alors les pirates vont identifier un site référent pout tous les passionnés de pêche, et vont s’installer sur ce site jusqu’à ce que la cible y arrive.

[…]

- Le site internet miné

Rien de plus facile que de créer une application iPhone. Avec AppStar 2.0, les développeurs ont à disposition des outils de construction qui leur facilite la tâche.

[…]

- Sunzand, l’application magique

Il est des idées farfelues qui fonctionnent. Sunzand en a fait l’expérience, au détriment de ses victimes naïves. Il s’agit d’une application qui transforme l’écran du téléphone mobile en panneau solaire: plus besoin de recharger les batteries du téléphone, d’après les développeurs de cette application.

[…]

- Le « rançon-logiciel »

Les hackers utilisent de plus en plus des méthodes de braqueurs. Le rançon-logiciel est redoutable puisqu’il bloque un système informatique jusqu’au versement d’une somme d’argent. Cette attaque est de plus en plus sophistiquée puisque pour ajouter à l’angoisse, le maliciel fait apparaître l’adresse IP de l’utilisateur et va jusqu’à activer sa webcam pour afficher sa photo sur l’écran de blocage.

[…]

- Narilam

Ce maliciel a été utilisé contre l’Iran. Il s’agit d’un programme qui affecte les données d’une entreprise et les mélange entre elles d’une manière aléatoire.

[…]

- Réseaux sociaux, mobile, cloud, les nouvelles frontières des cyber-pirates

Face à la baisse tendancielle des spams dans les boites mails, les cybercriminels ont jeté leur dévolu sur les réseaux sociaux, une véritable mine d’informations personnelles. « Autre technique, la création de faux boutons « like » sur Facebook, qui conduisent à installer des maliciels » écrit Symantec dans son rapport.

[…]

Par Nabil Bourassi pour latribune.fr

En savoir plus :

Les risques du piratage informatique personnel et professionnel …

Notre vie privée est de plus en plus danger, et même les plus grosses sociétés font maintenant l’objet d’attaque.

Notre vie privée est de plus en plus danger, et même les plus grosses sociétés font maintenant l’objet d’attaque.

Que trouve-t-on sur la toile ?

- Piratage : ordinateur, moyens de communication et équipements personnels

- Piratage : Vie privée, Quotidien et entreprise

- Piratage : Le corps humain

Ordinateur, matériel et documents informatiques:

Bien sur, le premier domaine auquel on pense en matière de piratage est l’informatique, et on a bien raison. Ce n’est pas le seul domaine de notre vie qui présente des risques, mais il devient de plus en plus important. On stocke sur nos ordinateurs une quantité d’informations impressionnantes et on fait confiance à la sécurité relative de cet outil. Dans cette partie, je vais vous montrer que cette sécurité est toute relative, et que les outils que nous utilisons ne sont pas vraiment sécurisés.

-

Webcam : votre vie à poil sur internet, ou comment se faire observer dans la vie de tous les jours

[…]

Source : http://www.generation-nt.com/webcam-chypre-voyeur-prison-justice-troyen-actualite-133841.html

-

Session en cours sur un ordinateur : comment se faire pirater facebook

[…]

-

Mémoire des ordinateurs : Comment un hacker peut récupérer tous vos mots de passe

[…]

Source : http://korben.info/le-cryptage-des-disques-dur-est-facilement-piratable.html

-

Récupération des signaux émis par vos câbles pour lire en temps réel votre écran d’ordinateur

[…]

Source : http://www.zataz.com/reportages-securite/6999/zataz.html

-

PDF et mot de passe : la protection complètement inutile de vos documents

[…]

Source : http://www.logiciel.net/crack-pdf-deverrouiller-vos-fichiers-pdf-proteges-1305.htm

-

Logiciel, musique et jeux : Le combat inutile de l’industrie

[…]

-

Votre système informatique et ses données via les métadonnées

[…]

http://stratidev.com/comment-vos-fichiers-trahissent-votre-vie-privee-les-metadonnees/

-

Keylogger matériel et logiciel : l’enregistrement de tout ce que vous tapez au clavier

[…]

Source : http://www.commentcamarche.net/contents/virus/keylogger.php3

http://www.keelog.com/fr/wireless_keylogger.html

-

Les livres

[…]

Moyen de communication :

Dans cette partie de l’article, je vais vous présenter comment les pirates profitent de failles de sécurité pour espionner vos conversation et vos échanges de données.

-

Réseau tor

[…]

Source : http://www.undernews.fr/anonymat-cryptographie/lanonymat-du-reseau-tor-ebranle-par-des-chercheurs-francais.html

-

Wifi : comment se faire accuser de pédopornographie

[…]

Comment hacker un réseau wifi en quelques minutes : http://observers.france24.com/fr/content/20091020-comment-hacker-reseau-wifi-video-securite-pirate-hadopi

Comment identifier qui pirate votre wifi : http://korben.info/qui-pirate-mon-wifi.html

Rendez fous les gens qui se trouvent sur le même réseau que vous avec un simple téléphone : http://korben.info/network-spoofer.html

Faites de la place sur votre réseau wifi en virant des utilisateurs : http://korben.info/wifikill.html

-

CPL : Pirater un ordinateur à partir de vos prises de courant électrique

[…]

Source : http://www.numerama.com/f/98102-t-hadopi-le-cpl-plus-securise-que-le-wifi-je-rigole-33.html

-

Skype

[…]

http://reflets.info/afp-existerait-il-des-choses-que-les-journalistes-ne-savent-pas/

-

Réseau P2P :

[…]

Source : http://hal.inria.fr/inria-00632780/fr/

[…]

-

Adresse IP :

[…]

[…]

http://www.ecrans.fr/Surveillance-du-p2p,4312.html

Équipement personnel

-

Iphone :

[…]

http://www.presence-pc.com/actualite/jailbreak-legal-40157/

[…]

Par Sébastien Montaufier pour stratidev.com

En savoir plus:

Les 15 astuces pour ne plus se faire piéger sur le Net …

La plupart des internautes savent que surfer sur le Net n’est pas sans risques. Espionnage, arnaque, spam, publicité intempestive, vol de données : les délits du Net sont nombreux et aujourd’hui massivement répandus. Pour y faire face, il faut bien sûr disposer de logiciels de sécurité, mais cela ne fait pas tout. La grande majorité des infections ne dépendent que de la vigilance de l’utilisateur.

Mais avec le temps, les fraudeurs emploient des méthodes de plus en plus subtiles, et ont donc plus de chances de berner l’utilisateur. Chaque jour, de nombreuses personnes sont victimes d’arnaques parfois grossières, mais très profitables pour les fraudeurs. Pour vous aider à repérer et lutter contre ces tentatives de fraudes, nous avons constitué ce dossier répertoriant quinze des principaux pièges à éviter sur Internet.

Mais avec le temps, les fraudeurs emploient des méthodes de plus en plus subtiles, et ont donc plus de chances de berner l’utilisateur. Chaque jour, de nombreuses personnes sont victimes d’arnaques parfois grossières, mais très profitables pour les fraudeurs. Pour vous aider à repérer et lutter contre ces tentatives de fraudes, nous avons constitué ce dossier répertoriant quinze des principaux pièges à éviter sur Internet.

[…]

-

Les faux sites

-

Mails frauduleux (ou « phishing »)

-

Les barres d’outils

-

Les publiciels (adwares)

-

Les faux logiciels (rogues)

-

Typosquatting

-

Le HTTPS

-

Les logiciels gratuits mais payants

-

Les spywares

-

Les jeux en ligne

-

Les High Yield Investment Program (HYIP)

-

La vente bradée d’objets de luxe

-

Les faux profils

-

Les abonnements automatiques

-

Protéger ses identifiants

Par la rédaction pour commentcamarche.net

En savoir plus :

http://www.commentcamarche.net/faq/32768-15-astuces-pour-ne-plus-se-faire-pieger-sur-le-net

La France est mal armée pour enquêter sur le Net …

Selon nos informations, les forces de police et de gendarmerie ne réalisent que 500 interceptions par an sur Internet, soit tout juste 10 % de leurs besoins, contre 35.000 écoutes téléphoniques.

![]()

Internet reste un refuge pour les délinquants. Selon nos informations, la France accuse un grand retard dans la modernisation des outils d’investigation sur Internet. Les interceptions téléphoniques – «les écoutes» – ont très largement fait face à l’explosion du nombre de téléphones portables depuis une décennie, en passant de 5845 écoutes en 2002 à 35.000 aujourd’hui. Cette hausse fait même craindre à la gauche des abus lors de la campagne présidentielle. Jean-Jacques Urvoas, député PS du Finistère, a déposé début avril un projet de loi visant à renforcer les sanctions pénales pour les écoutes abusives. Pas de débat en revanche sur les interceptions sur Internet – les interceptions IP – car celles-ci peinent à décoller.

La principale raison en est le coût : une interception téléphonique coûte aujourd’hui 12 euros par jour en moyenne tandis qu’une interception sur Internet vaut encore 80 euros. «Avec ces tarifs, les juges rechignent à autoriser une interception IP, explique une source policière. Les enquêteurs se voient souvent refuser leurs demandes.» Parfois, ce sont aussi les opérateurs qui ne sont pas assez réactifs.

[…]

Manque de coordination

Résultat : les enquêteurs obtiennent facilement les échanges téléphoniques de leurs suspects, après avoir adressé une requête au juge, mais sont désarmés pour lire les échanges d’e-mails. L’an dernier, il n’y a eu que 500 interceptions sur Internet alors que le besoin en France est dix fois supérieur. Selon le ministère de la Justice, ce retard est lié à un manque de coordination et à une organisation préindustrielle des moyens : il y aurait aujourd’hui 250 dispositifs différents implantés dans les locaux de police et de gendarmerie en France.

À cette organisation kafkaïenne s’ajoute la complexité du Web, qui fait l’affaire des criminels. «Quand vous avez une adresse mail à intercepter, il suffit de faire une réquisition auprès d’une société privée avec l’accord du juge, explique Francis Nabot, du syndicat Synergie-officiers. Les choses se compliquent un peu quand le suspect a plusieurs adresses et qu’il faut avoir une adresse IP pour intercepter tous les échanges passant par une même ligne.»

Pour développer les interceptions sur Internet, le ministère de la Justice a mis sur pied la plate-forme nationale des interceptions judiciaires (PNIJ). Il s’agit d’un gigantesque serveur qui permettra, d’ici à 2013, de centraliser l’ensemble des données interceptées sur Internet ainsi que l’ensemble des écoutes téléphoniques. L’appel d’offres du projet, dont Le Figaro s’est procuré une copie, révèle qu’à terme le serveur sera accessible à 60 000 officiers de police judiciaire (OPJ). «Il s’agit de mettre en place une plate-forme faisant l’interface entre les opérateurs et les officiers de police judiciaire, explique un porte-parole au ministère de la Justice. Celle-ci permettra d’adapter les moyens d’investigation à l’évolution des technologies ainsi que de rationaliser les frais de justice.»

[…]

Par Fabrice Amedeo pour lefigaro.fr

En savoir plus :

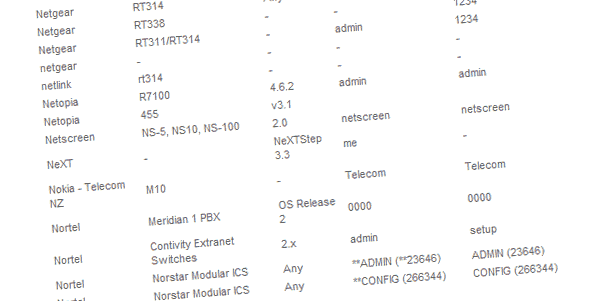

Attention : Liste de mots de passe constructeur par défaut (usine) sur le net …

Que vous soyez un particulier ou une entreprise, vous disposez certainement certainement d’équipements tels que des routeurs, switch (concentrateur), modem, « machin box », etc.

Ces équipements sont protégés par un mot de passe dit « constructeur » définit usine et constituant un premier pallier de sécurité. La première chose à faire lors de l’installation de ce type d’équipement est de changer ce mot de passe par un mot de passe complexe. Complexe ne veut pas forcément dire compliqué à retenir.

Dans le domaine de la sécurité informatique, l’écart entre la théorie et la pratique donne parfois le vertige, rendant à l’échelle mondiale des centaines de milliers de périphériques accessible à tous, de votre Livebox au distributeur de billet du coin de la rue.

Pour vous convaincre de changer vos mots de passes d’usine, voici quelques listes et sites contenant justement tous ces mots de passe (ou presque) classés par ordre de préférence :

- Cyxla’s : tous périphériques, communautaire et mise à jour régulièrement

- RouterPasswords : énorme base concernant les routeurs (toutes marques), communautaire, également connu pour les mots de passe de récepteurs

- DefaultPassword : tous périphériques, recherche filtrée, communautaire

- RedOracle : tous périphériques

- Virus.org : tous périphériques

- SecurInfos : tous périphériques

- CIRT : tous périphériques

- Governmentsecurity.org : tous périphériques

Je vous rappelle tout de même que pénétrer un équipement sans y avoir été autorisé n’est pas légal et peut être sévèrement puni par la loi en vigueur dans votre pays.

Ces listes ne sont pas fournies dans un but de nuisance, mais permettront à de nombreux administrateurs systèmes et/ou réseaux de refonfigurer certains équipements sans chercher pendant des heures quel peut-être le mot de passe d’usine…

Si vous ne voyez pas votre Livebox dedans, n’ayez crainte une simple recherche Google suffira à vous répondre. Je n’ai rien contre la Livebox, bien que la sécurité reliant votre IP à votre compte Orange soit déplorable, c’est donc valable pour tous les périphériques.

Conclusion

Laisser un mot de passe d’usine revient à ne pas en mettre, changez-le !

Vous seriez surpris de savoir que certains services ou équipements sensibles disposent de mots de passes par défaut tel que « root », « password » ou « admin » sans que cela ne gène personne… jusqu’au jour ou quelqu’un s’introduit et fait de nombreux dégâts impactant directement le chiffre d’affaire de l’entreprise (voir pire…).

ps : pour ceux qui aiment vraiment les Livebox sachez elles supportent très bien telnet, que ce soit une sagem ou une inventel.

http://blogmotion.fr/internet/securite/router-default-password-3893