Articles taggués ‘sécurité’

Le Flash Ingérence Économique DGSI Mars et Avril 2022 …

La Direction Générale de la Sécurité Intérieure publie chaque mois le « Flash » Ingérence économique.

Les « flash » de l’ingérence économique évoquent des actions dont des sociétés françaises sont régulièrement victimes. Ayant vocation à illustrer la diversité des situations auxquelles les entreprises sont susceptibles d’être confrontées, il est mis à disposition par la DGSI pour accompagner la diffusion d’une culture de sécurité interne.

Par la DGSI afin de diffuser une culture de sécurité économique.

En savoir plus : https://www.interieur.gouv.fr/Le-ministere/DGSI

La sécurité économique en 26 fiches thématiques …

Cet outil se présente sous la forme de fiches pratiques traitant de sécurité économique au quotidien.

Elles sont téléchargeables soit dans leur totalité, soit une par une et s’adressent à tous les professionnels et entreprises qui veulent appliquer des principes simples de sécurité économique.

Ces fiches s’adressent à un public très large. Entreprises de toutes tailles, organismes de recherche et administrations sont regroupés sous le terme générique « d’établissement », même si les rédacteurs sont conscients que cette notion ne recouvre qu’imparfaitement la réalité de nombreuses structures concernées par la sécurité économique.

[…]

Téléchargez ici :

Par la DGE et le SISSE sur sisse.entreprises.gouv.fr

En savoir plus :

Sécurité et protection de la vie privée sur Internet …

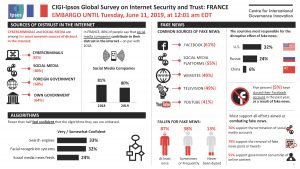

Selon la dernière enquête mondiale IPSOS sur la « confiance et la sécurité en ligne » commanditée par le CIGI en partenariat avec l’Internet Society et le UNCTAD, les réseaux sociaux sont l’une des principales causes de défiance envers Internet. 75% des internautes déclarent notamment se méfier de Facebook, Twitter et consorts. De plus, 81% et 62% des individus accusent la cybercriminalité et le manque de sécurité sur la Toile. Face à ce constat, les internautes adaptent leurs comportements afin de renforcer la protection et la confidentialité de leurs données.

Selon la dernière enquête mondiale IPSOS sur la « confiance et la sécurité en ligne » commanditée par le CIGI en partenariat avec l’Internet Society et le UNCTAD, les réseaux sociaux sont l’une des principales causes de défiance envers Internet. 75% des internautes déclarent notamment se méfier de Facebook, Twitter et consorts. De plus, 81% et 62% des individus accusent la cybercriminalité et le manque de sécurité sur la Toile. Face à ce constat, les internautes adaptent leurs comportements afin de renforcer la protection et la confidentialité de leurs données.

Ainsi, ils sont 49% à divulguer moins d’informations personnelles en ligne, 43% à utiliser les fonctionnalités de sécurité de leurs appareils connectés et 39% à naviguer seulement sur des sites sûrs. En revanche, seulement 19% déclarent utiliser des outils plus sophistiqués tels que le cryptage ou les VPN (réseau virtuel privé) afin de garantir leur sécurité et protéger leur vie privée.

[…]

Par la rédaction de viuz.com

En savoir plus :

Vos caméras vous espionnent …

Alarmes connectées, détection d’intrusion, et caméras de vidéosurveillance ont envahi notre quotidien. Problème : c’est vous, qui les avez installées, qui êtes surveillés.

Alarmes connectées, détection d’intrusion, et caméras de vidéosurveillance ont envahi notre quotidien. Problème : c’est vous, qui les avez installées, qui êtes surveillés.

Les systèmes de sécurité pullulent : alarmes connectées, détection d’intrusion, et caméras de vidéosurveillance ont envahi notre quotidien. Partout dans le monde, des caméras surveillent bébé, mémé, le salon, l’entrée, le parking, le garage, le commerce, les stocks… et sont accessibles au plus grand nombre pour un prix toujours plus bas.

Les solutions proposées permettent une mise en place rapide, l’accès direct depuis un smartphone et des fonctionnalités avancées : pilotage de l’appareil, détection de mouvement, alarmes diverses, etc. Pour l’utilisateur, elle représentent un élément de sécurité simple et rassurant.

Sauf que pas du tout.

[…]

Par Nikoteen pour reflets.info

En savoir plus :

Source : https://reflets.info/articles/aux-yeux-de-tous

Crédit Photo : Shutterstock

Pourquoi changer votre mot de passe Wi-Fi, en vidéo …

Nous avons tous du Wi-Fi à la maison, et c’est bien pratique. Mais il faut aussi penser à bien le sécuriser. La première ligne de défense – et souvent la seule – est le mot de passe WPA2. Mais si ce mot de passe est faible, n’importe quel pirate du coin peut assez facilement le casser.

Nous avons tous du Wi-Fi à la maison, et c’est bien pratique. Mais il faut aussi penser à bien le sécuriser. La première ligne de défense – et souvent la seule – est le mot de passe WPA2. Mais si ce mot de passe est faible, n’importe quel pirate du coin peut assez facilement le casser.

Notre vidéo de démonstration montre qu’il suffit d’être à proximité du réseau ciblé et d’attendre qu’un appareil se connecte. Le pirate peut alors intercepter les paquets de négociation de la session de connexion (« handshake ») dans lesquelles il trouvera l’empreinte cryptographique du mot de passe. Le pirate peut ensuite tranquillement retourner chez lui. Si le mot de passe est constitué d’un mot commun et de quelques chiffres, c’est l’affaire de quelques minutes : il lui suffit de casser cette empreinte à l’aide d’un dictionnaire. Et une fois qu’il détient le mot de passe, c’est la porte ouverte au piratage.

[…]

[…]

Par Gilbert KALLENBORN pour 01net.com

En savoir plus :

Crédit Photo : Shutterstock

Le secret des affaires d’entreprise, explications en vidéo …

Que prévoit la nouvelle loi sur le secret des affaires ?

Que prévoit la nouvelle loi sur le secret des affaires ?

Dans quelles situations le secret des affaires est-il protégé ?

Dans quelles situation ne l’est-il pas ?

Comment protéger le secret des affaires dans votre entreprise ? Dans quel cas faut-il saisir le juge ?

Me Olivier de Maison Rouge, avocat d’affaires, répond à toutes vos questions en vidéo ici :

Par Me Olivier de Maison Rouge pour Le Droit pour Moi

En savoir plus :

Source : https://www.youtube.com/watch?v=-HNcwJ8CRFc&feature=share

La directive européenne sur le secret des affaires bientôt en droit français …

« La saga secret des affaires » va sans doute trouver son épilogue après le dépôt d’une proposition de loi [1] ( N° 675 le 19 Février 2018) qui vise à transposer en droit français la directive 2016/943 du 8 juin 2016.

« La saga secret des affaires » va sans doute trouver son épilogue après le dépôt d’une proposition de loi [1] ( N° 675 le 19 Février 2018) qui vise à transposer en droit français la directive 2016/943 du 8 juin 2016.

La transposition reflète assez fidèlement le contenu de la directive, mais est très en retrait par rapport aux précédentes propositions ou projets et notamment à celui que Monsieur Emmanuel Macron avait tenté d’insérer dans sa loi sur la croissance et l’activité et qu’il avait du retirer sous la pression populaire et l’absence de soutien de l’exécutif de l’époque.

Le principe de la directive comme celui de la proposition de loi est assez simple : Pour bénéficier d’une protection légale du secret des affaires, il faut prendre des mesures de protection numériques humaines et organisationnelles.

[…]

Par Me Thibault du Manoir de Juaye sur ie-se.fr

En savoir plus :

Crédit Photo : Shutterstock

Vol d’identité, attention à vos renseignements personnels …

Dans presque tous les pays, des gens gagnent leur vie en usurpant l’identité d’autres personnes. En fait, le vol ou l’usurpation d’identité représente l’un des crimes le plus en croissance au Canada. Des histoires de piratage informatique, de virus informatiques et d’escroquerie sont rapportées dans les nouvelles presque tous les jours. Et, bien que le vol d’identité ne semble arriver qu’aux autres, il peut toucher tout le monde, dont vous.

Dans presque tous les pays, des gens gagnent leur vie en usurpant l’identité d’autres personnes. En fait, le vol ou l’usurpation d’identité représente l’un des crimes le plus en croissance au Canada. Des histoires de piratage informatique, de virus informatiques et d’escroquerie sont rapportées dans les nouvelles presque tous les jours. Et, bien que le vol d’identité ne semble arriver qu’aux autres, il peut toucher tout le monde, dont vous.

Plus vous en connaîtrez sur la façon dont le vol d’identité peut survenir, plus il vous sera facile de vous protéger.

[…]

Quels renseignements un voleur d’identité cherche-t-il à obtenir ?

- Votre nom

- Votre date de naissance

- Votre adresse civique

- Le nom de jeune fille de votre mère

- Les renseignements contenus dans votre passeport

- Votre numéro de carte de crédit

- Votre numéro d’assurance sociale

- Votre numéro de compte bancaire

- Votre numéro de permis de conduire

- Tout autre numéro d’identification personnel (NIP)

- Tout autre renseignement dont il pourrait tirer avantage

[…]

Par le Commissariat à la protection de la vie privée du Canada sur pensezcybersecurite.gc.ca

En savoir plus :

Source https://www.pensezcybersecurite.gc.ca/cnt/prtct-yrslf/prtctn-dntty/dntty-101-fr.aspx

Crédit Photo : Shutterstock

Selon un spécialiste en chiffrement, ce service de messagerie ne tient pas ses principales promesses techniques. Le chiffrement de bout en bout et les preuves à divulgation nulle de connaissance seraient construits sur du sable.

Selon un spécialiste en chiffrement, ce service de messagerie ne tient pas ses principales promesses techniques. Le chiffrement de bout en bout et les preuves à divulgation nulle de connaissance seraient construits sur du sable.