Articles taggués ‘social engineering’

L’évolution de la cybercriminalité … et le ransomware lancée contre Bouygues Construction …

Dans un paysage digital en constante évolution, il est essentiel de rester en phase avec l’évolution des cyberattaques, qui se décline en trois grands axes :

L’évolution des cibles

- Le vol de données est la conséquence la plus coûteuse mais les systèmes centraux sont aussi une cible avec pour objectif de perturber et détruire.

L’évolution des impacts

- Une nouvelle forme de cyberattaque apparait. Les données ne sont plus simplement copiées mais détruites, voire modifiées pour générer de la méfiance (Fake News).

L’évolution des techniques

- Les cyberattaquants ciblent les personnes comme porte d’entrée en augmentant le nombre d’attaques par ransomwares, phishing et social engineering.

Les dirigeants des entreprises sont confrontés à une diversification des menaces (Le paysage des cybermenaces en 2018) et des innovations digitales qui évoluent plus vite que les moyens de les sécuriser (Sécuriser l’Économie Digitale) ce qui entraînent une augmentation des cyberattaques.

[…]

Le groupe de pirates informatiques connu sous le nom de Maze serait à l’origine d’une cyberattaque par ransomware lancée contre Bouygues Construction, contraint de fermer ses systèmes informatiques.

Le 30 janvier 2020 a été marqué par une cyberattaque par ransomware lancée à l’encontre de Bouygues Construction, filiale du célèbre groupe Bouyges. Cette dernière a confirmé la nouvelle au travers d’un message Twitter et d’un communiqué de presse publié sur son site officiel, annonçant au passage la fermeture de ses systèmes informatiques.

[…]

En savoir plus :

Par la rédaction de accenture.com

Source https://www.accenture.com/fr-fr/insights/security/etude-cout-du-cybercrime

Par Grégoire Huvelin pour clubic.com

Crédit Photo : Shutterstock

Pour aller plus loin :

Le Social Engineering profite de la faille humaine …

Les cybercriminels profitent de la nature humaine, révèle l’édition 2016 du rapport Data Breach Investigations Report de Verizon.

Les cybercriminels profitent de la nature humaine, révèle l’édition 2016 du rapport Data Breach Investigations Report de Verizon.

Progression de l’attaque en trois volets

L’édition 2016 du rapport alerte sur le risque d’être victime d’un nouveau type d’attaque en trois volets qui se répète avec une grande régularité. De nombreuses entreprises ont fait les frais de telles attaques :

- La nature humaine – Envoi d’un e-mail de phishing avec un lien pointant vers un site web malveillant ou une pièce jointe infectée

- Un malware est téléchargé sur le PC de la victime et il ouvre la voie à d’autres malwares utilisés pour rechercher des informations secrètes et confidentielles à usurper (cyber espionnage) ou pour chiffrer des fichiers en vue de demander une rançon. Très souvent, le malware vole les identifiants d’accès à diverses applications au moyen d’enregistreurs de frappe.

- Les droits d’accès dérobés servent à s’infiltrer davantage et perpétrer de nouvelles attaques : se connecter à des sites web de tiers, de banque en ligne ou de e-commerce, par exemple.

[…]

Par Damien Bancal pour datasecuritybreach.fr

En savoir plus :

Source http://www.datasecuritybreach.fr/social-engineering/#axzz47hA6wLUs

Crédit Photo : Shutterstock

Quand la Police vous piège sans le savoir …

C’est derrière un document présumé aux couleurs de la Police Judiciaire que des centaines de Français sont piégés, depuis quelques jours, par un courriel malveillant aux couleurs du Service Pénitentiaire d’insertion et de probation de Paris.

Étés-vous un dangereux criminel ? Normalement, non ! Avez-vous oublié de payer une année de contraventions ? Si tout va bien, non ! Avez-vous oublié votre séjour en prison ? Bref, le courriel communiqué ce week-end au nom d’un « Agent de police Judiciaire, en service en Brigade de Sureté Urbaine » vous n’avez rien à craindre de cette missive.

Depuis quelques jours, un étonnant mail aux couleurs de l’administration judiciaire Française s’invite dans les boites mails de nombreux, très nombreux lecteurs de ZATAZ.COM. La missive indique, en objet, être une « Convocation par Officier de Police Judiciaire (C.O.P.J)« . Un titre suffisamment inquiétant, mais le pirate a rajouté en bonus « Obligation » histoire de renforce son social engineering.

[…]

Par Damien Bancal pour zataz.com

En savoir plus :

Source https://www.zataz.com/fausse-convocation-police-piege-informatique/

Attention : Après le faux président, escroquerie aux faux RIB …

Apparue pour la première fois il y a deux ans, l’escroquerie aux « faux RIB » ou plus exactement au « changement de domiciliation bancaire », connaît ces derniers temps un certain essor.

Apparue pour la première fois il y a deux ans, l’escroquerie aux « faux RIB » ou plus exactement au « changement de domiciliation bancaire », connaît ces derniers temps un certain essor.

Courant mars 2015, une société asiatique se fait passer pour un fournisseur et contacte une entreprise rhônalpine pour l’informer de son changement de domiciliation bancaire. Une facture et un Relevé d’Identité Bancaire mentionnant les nouvelles coordonnées sont envoyés par mail. Confiante l’entreprise victime effectue immédiatement deux virements pour un montant supérieur à 200 000 €.

Les dirigeants ne s’aperçoivent de l’escroquerie que quelques temps après. Lors des vérifications, ils constatent que l’adresse Email utilisée diffère légèrement de celle habituellement employée par le fournisseur.

Cette escroquerie est une variante de celle dite « au faux président », beaucoup plus simple à réaliser. En effet elle ne nécessite aucune compétence en informatique et peu de recherches d’informations : création de fausses adresses Emails, de fausses factures à l’entête de fournisseurs bien réels et ajout d’un RIB suffisent.

[…]

Par la CCI de savoie.cci.fr

En savoir plus :

Source http://www.savoie.cci.fr/actualite/820/137-attention-escroquerie-aux-faux-rib.htm

Crédit Photo : Shutterstock

Comment les réseaux sociaux nous trahissent …

C’est quoi ce boucan ?

C’est quoi ce boucan ?

Les réseaux sociaux permettent de tout savoir de vous, expertise d’un détective privé qui vous met en garde sur le risque de social engineering.

Pendant une heure, Chakib Lahssaini propose de nouvelles enquêtes, reportages et interviews en immersion, sans négliger de dévoiler les coulisses de l’émission. Plus que jamais sur le terrain, il part à la rencontre de ceux qui font l’événement, l’actualité ou la polémique, afin de rétablir quelques vérités.

Interview d’Arnaud PELLETIER – Agence Leprivé – Détective privé :

Par Lise PRESSAC pour france4.fr

En savoir plus :

Nouvelle forme d’arnaque aux entreprises par la méthode du «social engineering» …

Des filiales vaudoises d’entreprises internationales françaises sont visées par des escrocs qui utilisent la méthode du «social engineering».

Des filiales vaudoises d’entreprises internationales françaises sont visées par des escrocs qui utilisent la méthode du «social engineering».

Depuis 2011, six cas ont été annoncés à la police. Le dernier en date remonte à l’année dernière. Il a permis aux escrocs d’obtenir un virement frauduleux de plus de 100’000 francs suisses sur un compte bancaire en Chine.

Appelé ingénierie sociale, le stratagème est fondé sur l’usurpation d’identité. Sur les réseaux sociaux et les réseaux internes des entreprises, comme les newsletters, les malandrins récoltent toutes sortes d’informations qui leur permettront de se faire passer pour les directeurs des sociétés mères.

[…]

Avec leur fausse identité, ils vont demander à des employés des filiales que la transaction soit réalisée au plus vite et dans la plus grande discrétion.

[…]

- Informations sensibles

Les numéros de téléphone apparaissent avec des indicatifs français, mais ce sont souvent des raccordements téléphoniques non identifiables. Des arnaques similaires ont été signalées en Belgique, visant également des succursales d’entreprises françaises installées sur sol belge.

[…]

Par la rédaction de 20min.ch

En savoir plus :

source http://www.20min.ch/ro/news/vaud/story/Nouvelle-forme-d-arnaque-aux-entreprises-22592237

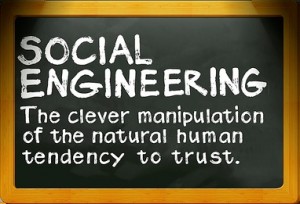

Danger de l’ingénierie sociale en vidéo …

L’ingénierie sociale (ou social engineering en anglais) est une forme d’acquisition déloyale d’information et d’escroquerie, utilisée en informatique pour obtenir d’autrui, un bien, un service ou des informations clefs. Cette pratique exploite les failles humaines et sociales de la structure cible, à laquelle est lié le système informatique visé. Utilisant ses connaissances, son charisme, l’imposture ou le culot, le hacker abuse de la confiance, de l’ignorance ou de la crédulité des personnes possédant ce qu’il tente d’obtenir. Dans son ouvrage L’art de la supercherie, Kevin Mitnick a théorisé et popularisé cette pratique de manipulation qui utilise principalement les « failles humaines » d’un système informatique comme « effet de levier », pour briser ses barrières de sécurité.

L’ingénierie sociale (ou social engineering en anglais) est une forme d’acquisition déloyale d’information et d’escroquerie, utilisée en informatique pour obtenir d’autrui, un bien, un service ou des informations clefs. Cette pratique exploite les failles humaines et sociales de la structure cible, à laquelle est lié le système informatique visé. Utilisant ses connaissances, son charisme, l’imposture ou le culot, le hacker abuse de la confiance, de l’ignorance ou de la crédulité des personnes possédant ce qu’il tente d’obtenir. Dans son ouvrage L’art de la supercherie, Kevin Mitnick a théorisé et popularisé cette pratique de manipulation qui utilise principalement les « failles humaines » d’un système informatique comme « effet de levier », pour briser ses barrières de sécurité.

[…]

- Exemple en vidéo afin d’acquérir un mot de passe :

En savoir plus :

Par C. C. Forster sur son blog condette.wordpress.com

Source : https://condette.wordpress.com/2013/03/07/social-engineering-1/

Source : http://fr.wikipedia.org/wiki/Ing%C3%A9nierie_sociale_%28s%C3%A9curit%C3%A9_de_l%27information%29

Cyber-espionnage : « La sécurité informatique de l’Élysée n’était pas à la hauteur » …

La cyberattaque dont a été victime l’Élysée n’a été possible, selon L’Express, qu’à cause d’une erreur humaine. Mais, pour l’expert en cybercriminalité Guillaume Lovet, la faute incombe aussi au système de sécurité informatique du « Château ».

Tout a commencé sur Facebook. Comme tant d’autres histoires à l’ère numérique. Sauf que, dans cette affaire, c’est la sécurité informatique de l’Élysée qui aurait été compromise au final, qui plus est par l’un de ses principaux alliés, les États-Unis.

Tout a commencé sur Facebook. Comme tant d’autres histoires à l’ère numérique. Sauf que, dans cette affaire, c’est la sécurité informatique de l’Élysée qui aurait été compromise au final, qui plus est par l’un de ses principaux alliés, les États-Unis.

D’après les révélations de mardi 20 novembre de L’Express, la cyberattaque menée en mai dernier au cœur même de l’État français aurait pour origine une histoire d’amitié virtuelle sur le célèbre réseau social. La faille de sécurité semble donc d’origine humaine : un employé du « Château » a accepté de devenir “ami” sur Facebook avec la mauvaise personne.

[…]

- Est-ce que la méthode utilisée par les cyber-espions pour s’infiltrer sur les ordinateurs de l’Élysée vous étonne ?

Guillaume Lovet : Pas du tout. Il y a deux techniques pour y arriver. On peut tenter d’exploiter une faille de sécurité informatique. Mais il faut soit en déceler une, ce qui peut prendre des mois, ou alors payer un pirate informatique qui en aurait découverte une, ce qui peut coûter aux alentours de 100 000 dollars.

Soit, comme dans le cas présent, on fait du “social engineering” (« ingénierie sociale ») qui consiste à récupérer déloyalement des informations sensibles auprès d’une victime humaine. C’est plus facile, plus rapide, moins cher et plus efficace.

[…]

Par Sébastian SEIBT pour france24.com

En savoir plus :

Publication

Newsletter

Articles récents

- Adoption de nouvelles règles pour lutter contre le blanchiment d’argent …

- Comment la Russie fabrique de fausses Citroën C5 Aircross avec l’aide d’un industriel chinois …

- RH et protection des données personnelles : comment éviter les fuites ?

- Pourquoi le chiffrement des messageries inquiète les autorités …

- Scandales d’espionnage : les capitales de l’UE en état d’alerte avant les élections de juin …

Catégories

- Benchmarking

- Client et visite mystère

- Détective privé

- Droit

- Enquête et investigation

- information détective privé

- Informations APR

- Infos du net

- Intelligence économique

- La semaine de l’information stratégique

- Médias

- Non classé

- Projet de loi

- Renseignement

- Réseaux sociaux

- Revue de presse

- sociale et juridique

- Télévision

- Veille

- Vidéo mystère

L’objectif de ce blog créé en 2006, qui n’est pas à proprement parler un blog puisque je ne donne que très peu mon avis, est d’extraire de mes veilles web informationnelles quotidiennes, un article, un billet qui me parait intéressant et éclairant sur des sujets se rapportant directement ou indirectement à la gestion de l’information stratégique des entreprises et des particuliers.

Depuis fin 2009, je m’efforce que la forme des publications soit toujours la même ; un titre, éventuellement une image, un ou des extrait(s) pour appréhender le sujet et l’idée, l’auteur quand il est identifiable et la source en lien hypertexte vers le texte d’origine afin de compléter la lecture.

En 2012, pour gagner en précision et efficacité, toujours dans l’esprit d’une revue de presse (de web), les textes évoluent, ils seront plus courts et concis avec uniquement l’idée principale.

En 2022, les publications sont faite via mon compte de veilles en ligne : http://veilles.arnaudpelletier.com/

Bonne découverte à tous …

Arnaud Pelletier

Note sur les billets de ce blog et droit de réserve