Articles taggués ‘sms’

Smartphones, la porte d’entrée des délinquants numériques …

Nous sommes accrochés à nos smartphones, en réseau permanent, bientôt dépendants d’une foule d’objets connectés… Des gens mal intentionnés s’y intéressent. Apprenons à être un peu moins naïfs dans ce monde parallèle qui n’a rien de virtuel.

Nous sommes accrochés à nos smartphones, en réseau permanent, bientôt dépendants d’une foule d’objets connectés… Des gens mal intentionnés s’y intéressent. Apprenons à être un peu moins naïfs dans ce monde parallèle qui n’a rien de virtuel.

[…]

Curieusement, l’explosion numérique ne s’accompagne pas d’une vraie prise de conscience des dangers connectés. Une application, un SMS, une photo peuvent être des points d’entrée pour un délinquant. « Nous avons encore affaire à beaucoup de naïveté et d’angélisme », constate Guillaume Poupard, directeur général de l’Agence nationale de sécurité des systèmes d’information (ANSSI) qui s’attache d’abord à mettre en mode alerte les opérateurs d’importance vitale.

[…]

Par pour lavoixdunord.fr

En savoir plus :

Crédit Photo : Shutterstock

Un SMS suffit à prendre le contrôle d’un téléphone …

Selon Edward Snowden, les agences de renseignement peuvent prendre le contrôle des smartphones par un simple SMS.

Selon Edward Snowden, les agences de renseignement peuvent prendre le contrôle des smartphones par un simple SMS.

L’ancien informaticien de la CIA (les services secrets amrériains) et de la NSA (les services de renseignement américains) précise que les propriétaires de téléphones ainsi hackés ne peuvent pas « faire grand chose » pour faire cesser la prise de contrôle. Edward Snowden a révélé à BBC’s Panorama à Moscou que les espions britanniques par exemple, ont simplement besoin d’un SMS pour accéder à la caméra et au microphone du smartphone d’un particulier.

[…]

Par la rédaction de directmatin.fr

En savoir plus :

Crédit Photo : Shutterstock

La loi sur le renseignement, serait-elle liberticide ?

Dans le cadre de la lutte contre le terrorisme, le projet de loi sur le renseignement sera débattu à l’Assemblée nationale à partir du 13 avril prochain. Inspiré du « Patriot Act » américain, il autorisera entre autres l’espionnage des appels téléphoniques, des SMS, des courriels et des ordinateurs.

Dans le cadre de la lutte contre le terrorisme, le projet de loi sur le renseignement sera débattu à l’Assemblée nationale à partir du 13 avril prochain. Inspiré du « Patriot Act » américain, il autorisera entre autres l’espionnage des appels téléphoniques, des SMS, des courriels et des ordinateurs.

Depuis sa première évocation, ce projet de loi a terrorisé plus d’une personnalité. Le juge antiterroriste Marc Trévidic est la dernière en date. Invité d’Yves Calvi sur RTL, le magistrat s’est dit très inquiet par ce texte. Il a d’ailleurs dénoncé les risques potentiels liés à son application. La loi doit en effet donner un cadre légal aux pratiques, souvent officieuses, des services de renseignement.

Écouter l’émission ici :

Par rtl.fr

En savoir plus :

Crédit Photo : Shutterstock

Les téléphones cryptés ne sont plus réservés aux élites …

Jusqu’alors réservés aux dirigeants politiques, les téléphones ultrasécurisés et cryptés se démocratisent pour viser PDG, avocats d’affaires, banquiers et journalistes échaudés par les révélations d’Edward Snowden et les risques d’espionnage économique.

Jusqu’alors réservés aux dirigeants politiques, les téléphones ultrasécurisés et cryptés se démocratisent pour viser PDG, avocats d’affaires, banquiers et journalistes échaudés par les révélations d’Edward Snowden et les risques d’espionnage économique.

[…]

Jeudi, le consortium portant le projet d’antivirus français Davfi a annoncé la sortie début 2014, pour le marché professionnel, de terminaux du commerce fonctionnant sous système d’exploitation Android, mais qu’il aura équipés de sa solution sécurisée cryptant la voix, les SMS, le système et les données.

Les téléphones seront vendus « pour quelques centaines d’euros supplémentaires » par rapport à leur prix habituel.

[…]

Par la rédaction et AFP sur france24.com

En savoir plus :

Source http://www.france24.com/fr/20131018-telephones-cryptes-sont-plus-reserves-elites-politiques

Source image : http://commons.wikimedia.org/wiki/File:Android_robot.png?uselang=fr

PNIJ : un projet « PRISM » à la française existe déjà …

La France a aussi son projet « secret » d’écoutes centralisées des communications de tout type. Au moment où est révélé le programme américain PRISM permettant à la police du FBI et à l’agence NSA (renseignement) d’accéder aux données des géants de l’Internet, les autorités françaises ne sont pas en reste.

La France a aussi son projet « secret » d’écoutes centralisées des communications de tout type. Au moment où est révélé le programme américain PRISM permettant à la police du FBI et à l’agence NSA (renseignement) d’accéder aux données des géants de l’Internet, les autorités françaises ne sont pas en reste.

Ce projet a pour nom « technocratique », Plate-forme Nationale d’Interception Judiciaires (PNIJ). Ce système d’écoute et d’identification de tout type d’échanges téléphoniques (voix/SMS) ou électroniques sur Internet (e mail, réseaux sociaux), vise à centraliser les réquisitions judiciaires et les écoutes légales mandatées par les juges.

Les défenseurs du projet soutiennent la réalisation d’une structure unique d’interception, comme un excellent moyen de maîtriser la progression des frais de justice (liés aux écoutes) et gage d’efficacité pour les forces de police.

Toutefois, la gestation tortueuse du projet, confié à Thalès comme prestataire externe, inquiète nombre d’observateurs, a révélé récemment L’Express, notamment en raison même de sa centralisation.

[…]

En dépit de cette gestation douloureuse, la plate-forme centralisée doit entrer en service en septembre 2013 …

Par Frédéric Bergé pour 01net.com

En savoir plus :

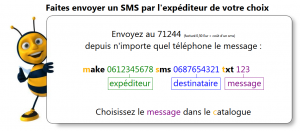

Usurpation d’identité par SMS, les dangers du SMS Spoofing …

Récemment découvert sur l’Internet mondial, Make SMS est un service décliné en français permettant de mettre en pratique un concept obscur appelé le SMS Spoofing. Cette technologie se base sur l’architecture d’un SMS composé d’un identifiant d’envoi (Sender ID), facilement manipulable. C’est en 2004 que ce « détournement » a été utilisé pour la première fois avec plus de 40,000 SMS envoyés falsifiés sur le réseau Verizon. De nombreux outils sont par la suite apparus, exclusivement réservés aux experts et initiés puis au fur et à mesure accessibles aux néophytes (applications Pocket PC notamment).

Récemment découvert sur l’Internet mondial, Make SMS est un service décliné en français permettant de mettre en pratique un concept obscur appelé le SMS Spoofing. Cette technologie se base sur l’architecture d’un SMS composé d’un identifiant d’envoi (Sender ID), facilement manipulable. C’est en 2004 que ce « détournement » a été utilisé pour la première fois avec plus de 40,000 SMS envoyés falsifiés sur le réseau Verizon. De nombreux outils sont par la suite apparus, exclusivement réservés aux experts et initiés puis au fur et à mesure accessibles aux néophytes (applications Pocket PC notamment).

Il existe désormais des services en ligne, principalement anglo-saxons permettant moyennant finance de réaliser du SMS Spoofing.

[…]

Les dérives avec ce type de services sont légion, il est possible d’arriver très vite à de l’usurpation d’identité. En effet, les virus sur mobiles étant particulièrement actifs depuis l’apparition des smartphones, une personne recevant un lien d’un contact de confiance n’y verra que du feu.

[…]

Par MATHIEU DENEL pour greyhat.fr

En savoir plus :

Sources : http://www.greyhat.fr/article-les-outils-de-sms-spoofing-ne-sont-pas-une-legende-118271519.html

Et aussi : http://www.ballajack.com/sms-communication-deux-telephones

Conversations téléphoniques, SMS, MMS, Internet : les réseaux français sur écoute …

La France va se doter d’un système centralisé d’interception des données téléphoniques et internet. Mais les futures grandes oreilles de l’Etat, gérées par le groupe Thales, posent de graves problèmes. Surcoûts, failles de sécurité, risques de conflit d’intérêts… Révélations.

Conversations téléphoniques, SMS, MMS, Internet… Dès cet été, l’ensemble des communications mises sur écoute passera par ces grandes oreilles de l’Etat. Souhaité dès 2010 par l’ancien président Nicolas Sarkozy, ce système de surveillance va permettre de centraliser en un seul point plus de 5 millions de réquisitions judiciaires (liste des appels téléphoniques, identité d’un abonné derrière un numéro…) et près de 40 000 écoutes autorisées par les juges dans le cadre de leurs enquêtes.

Conversations téléphoniques, SMS, MMS, Internet… Dès cet été, l’ensemble des communications mises sur écoute passera par ces grandes oreilles de l’Etat. Souhaité dès 2010 par l’ancien président Nicolas Sarkozy, ce système de surveillance va permettre de centraliser en un seul point plus de 5 millions de réquisitions judiciaires (liste des appels téléphoniques, identité d’un abonné derrière un numéro…) et près de 40 000 écoutes autorisées par les juges dans le cadre de leurs enquêtes.

[…]

[…]

En plein débat sur la moralisation de la vie politique voulue par François Hollande, l’éveil prochain de la PNIJ paraît bien problématique. Par exemple, les gouvernants pourraient-ils avoir accès à des enquêtes en cours les concernant, eux ou leurs proches, en se connectant directement à cette plate-forme ? Nul ne le sait. Le risque est important. Et, d’abord, pour Thales lui-même. « Même si, techniquement, cette hypothèse paraît improbable, un comité de contrôle de six « sages » va être constitué pour apporter toutes garanties aux citoyens », confie Richard Dubant. Une manière aussi de répondre à la question que tout le monde se pose : « Qui surveillera les surveillants ? »

Par Emmanuel Paquette pour lexpansion.lexpress.fr

En savoir plus :

Menaces de sécurité sur téléphones mobiles, les prévisions pour 2013 …

Lookout passe en revue les principales techniques de diffusion des programmes malveillants, les méthodes d’escroqueries financières et les dangers menaçant les données privées des particuliers et des entreprises en 2013

Lookout passe en revue les principales techniques de diffusion des programmes malveillants, les méthodes d’escroqueries financières et les dangers menaçant les données privées des particuliers et des entreprises en 2013

Prévisions pour 2013 – les grandes lignes :

- Selon nos estimations, 18 millions d’utilisateurs d’appareils mobiles sous Android dans le monde seront confrontés à des logiciels malveillants entre le début de 2012 et la fin de l’année 2013.

- Les escroqueries de type « Toll fraud » ou arnaques à la surfacturation basées sur l’envoi de SMS surtaxés, seront encore le vecteur d’attaques préféré des pirates, pour les revenus importants qu’ils permettent de générer rapidement.

- Le spam sur mobile va s’intensifier, devenant une réelle nuisance.

- L’utilisation de logiciels de surveillance, tel que FinFisher, à des fins d’espionnage politique va se répandre.

- Trouver un juste équilibre entre protection et responsabilisation des salariés sera le principal défi des entreprises en 2013.

[…]

Par la rédaction de lookout.com

En savoir plus :

source : https://blog.lookout.com/fr/2012/12/16/lookout-publie-ses-previsions-pour-2013/

Espionnage du web sous l’œil de l’Union Européenne …

L’Union Européenne prévoit de faire une proposition d’amendement de la Directive sur la Conservation des Données cette année. L’accès aux données conservées par les autorités policières pourrait être réglementé par l’UE à l’avenir, si la Commission bénéficie du soutien des États membres et des eurodéputés.

A lire sur contrepoints.org :

- Un article d’Open Europe.

La Coalition au pouvoir [Ndt: nom donné au gouvernement de coalition anglais regroupant le Conservative Party et les Liberal Democrats] a reculé sur les nouveaux pouvoirs gouvernementaux pour la surveillance d’Internet, préférant une « consultation » sur une ébauche à un projet de loi.

Bien que les propositions exactes restent vagues, la Coalition semble se préparer à étendre la législation actuelle sur la conservation et l’accès à ces données (la destination des appels téléphoniques, e-mails et sites visités, mais pas leur contenu, est déjà enregistrée et conservée pendant 12 mois selon la loi anglaise).

Bien que les propositions exactes restent vagues, la Coalition semble se préparer à étendre la législation actuelle sur la conservation et l’accès à ces données (la destination des appels téléphoniques, e-mails et sites visités, mais pas leur contenu, est déjà enregistrée et conservée pendant 12 mois selon la loi anglaise).

Quel est l’angle de l’UE sur cette question, puisqu’il y en a forcément un ?

Les obligations des fournisseurs de services sur la conservation des données sont établies dans la Directive sur la Conservation des Données de 2006. Nous avons examiné la directive et d’autres propositions de surveillance de l’UE dans ce rapport de 2009. Mais il faut noter que le gouvernement précédent du Royaume-Uni a été un co-auteur de la proposition initiale de l’UE quand elle a été déposée en 2004, puis à la suite des attentats de Londres en 2005, un fervent partisan de ces règles.

Les nouvelles propositions de la Coalition, qui devraient probablement continuer à être poussées une fois la tempête calmée, utiliseraient une loi britannique supplémentaire pour étendre les données recueillies aux contacts créés aux travers des réseaux sociaux, et même potentiellement des jeux vidéos en ligne.

- Mais, la proposition qui est probablement la plus controversée est d’autoriser les agents de renseignement à accéder aux e-mails, appels téléphoniques et SMS en « temps réel » sans mandat, plutôt que rétrospectivement.

Tout cela va au-delà de la directive actuelle de l’UE, qui est essentiellement limitée à la conservation des données sur les appels fixes et mobiles, e-mails et historique web. Cette directive laisse également aux États membres le choix de décider comment les autorités policières peuvent avoir accès à ces données.

[…]

Par la rédaction de contrepoints.org

En savoir plus :

source http://www.contrepoints.org/2012/04/10/76745-espionnage-du-web-lue-y-pousse

Espionnage web à l’échelle mondiale, révélations sur WikiLeaks …

WikiLeaks a annoncé jeudi avoir repris ses publications, suspendues en octobre faute de fonds, avec des documents montrant l’espionnage par des gouvernements de leurs propres citoyens grâce aux technologies fournies par des industriels spécialisés dans la surveillance.

VIDEO ICI

WikiLeaks avait dû suspendre ses publications en octobre faute de trésorerie. Après un mois sans « fuites », le robinet aux documents confidentiels s’est rouvert. Et ceux publiés jeudi concernent, cette fois, l’espionnage par des gouvernements de leurs propres citoyens grâce aux technologies fournies par des industriels spécialisés dans la surveillance.

WikiLeaks avait dû suspendre ses publications en octobre faute de trésorerie. Après un mois sans « fuites », le robinet aux documents confidentiels s’est rouvert. Et ceux publiés jeudi concernent, cette fois, l’espionnage par des gouvernements de leurs propres citoyens grâce aux technologies fournies par des industriels spécialisés dans la surveillance.

Lors d’une conférence de presse, Julian Assange a lancé la publication de centaines de documents provenant de 160 industriels de 25 pays spécialisés dans la surveillance et l’interception des télécommunications. Ils montrent comment ces systèmes permettent à des gouvernements de surveiller les individus à travers leurs téléphones mobiles, comptes de messagerie et les traces laissées sur internet. « Nous publions aujourd’hui plus de 287 dossiers montrant la réalité d’une industrie de surveillance à grande échelle – une industrie qui vend aussi bien ses équipements aux démocraties qu’aux dictatures pour espionner des populations entières« , a déclaré le fondateur de WikiLeaks à Londres.

[…]

Une affaire d’espionage massif prend de l’ampleur aux Etats-Unis et commence à inquiéter en Europe. En effet, un hacker américain, Trevor Eckhart, a découvert un petit logiciel, Carrier IQ, que les opérateurs et/ou les constructeurs intègrent afin d’améliorer la qualité et la performance de leurs réseaux mobiles (aux Etats-Unis, Verizon et Sprint sont clients). Ces informations sont anonymisés par Carrier IQ.

Le problème est que ce logiciel d’aide à la supervision des réseaux ne fait pas qu’envoyer des données sur la qualité du réseau. En effet, la version Android de Carrier iQ, découverte par Eckhart, renvoie des informations sur les actions faites (détection de l’écran tactile, localisation GPS, ouverture/fermeture d’applications,…) et les usages (SMS envoyés/reçus, sites Web visités,…). Pour Trevor, l’application ressemble plus à un logiciel espion qu’à un logiciel de supervision.

[…]

Par AFP, TF1 et Le Monde sur :

source http://www.dailymotion.com/video/xmpy5k_wikileaks-s-attaque-a-l-espionnage-a-l-echelle-mondiale_news

source http://lci.tf1.fr/high-tech/wikileaks-s-attaque-au-businesse-de-l-espionnage-du-web-6856122.html

source http://www.echosdunet.net/dossiers/dossier_8455_un+mouchard+dans+smartphones+aux+etats-unis.html